Ochrona perymetryczna to złożony system bezpieczeństwa, który obwodowo monitoruje wyznaczone strefy oraz próby ich naruszenia. Nic dziwnego, że staje się on jedną z najchętniej wykorzystywanych technik zabezpieczających kluczowe obszary funkcjonowania przedsiębiorstw, domostw, a nawet granic państwa. Już dziś perymetrykę wspartą sztuczną inteligencją, z uwagi na doskonałą skuteczność, stosuje się również w kontekście protekcji obiektów infrastruktury krytycznej, a więc niezwykle istotnych z punktu widzenia wewnętrznych interesów państwa. Jest ona równie chętnie wykorzystywana przez prywatne podmioty, które chcą uzyskać jeszcze większą gwarancję kontroli i detekcji niepożądanego ruchu na chronionym terytorium.

Z uwagi na to, iż narzędzia perymetryczne stanowią coraz częściej pierwszy wybór w komponowaniu warstwy ochronnej, postanowiliśmy się przyjrzeć z bliska temu zagadnieniu. Wskazujemy, czym jest ten rodzaj ochrony obiektów, wyróżniamy jego elementy składowe, przedstawiamy nowoczesny przykład zastosowania w praktyce oraz prezentujemy naszą odpowiedź na zapotrzebowanie dla tego rodzaju zabezpieczeń.

Czym jest ochrona perymetryczna

System ochrony perymetrycznej to zespół składający się ze specjalistycznych narzędzi monitorujących, wykorzystywanych do wykrywania prób ingerencji w chronioną strefę, zarówno obwodowo, jak i na całym jej obszarze. Etiologia genezy tego terminu pochodzi bezpośrednio z nauk medycznych. Perymetria, jako metoda badań okulistycznych, jest stosowana do analizy ubytków w polu widzenia pacjenta. Dzięki analizom perymetrycznym możliwe jest zdiagnozowanie chorób związanych z zaburzeniami widzenia, szczególnie na obrzeżach jego pola. Zaczerpnięcie tego medycznego terminu do sfery technicznej wydaje się zatem całkiem uzasadnione. Ochrona perymetryczna, podobnie jak w okulistyce, może posłużyć do weryfikowania obrazu – w tym przypadku – zbieranego przez system kamer CCTV. W razie wykrycia niepożądanego ruchu, np. naruszenia przez osoby nieuprawnione do danej strefy, operator monitoringu, sztuczna inteligencja lub wykorzystane czujniki przekazują taką informację do kolejnych elementów systemu, uruchamiając procedurę interwencji.

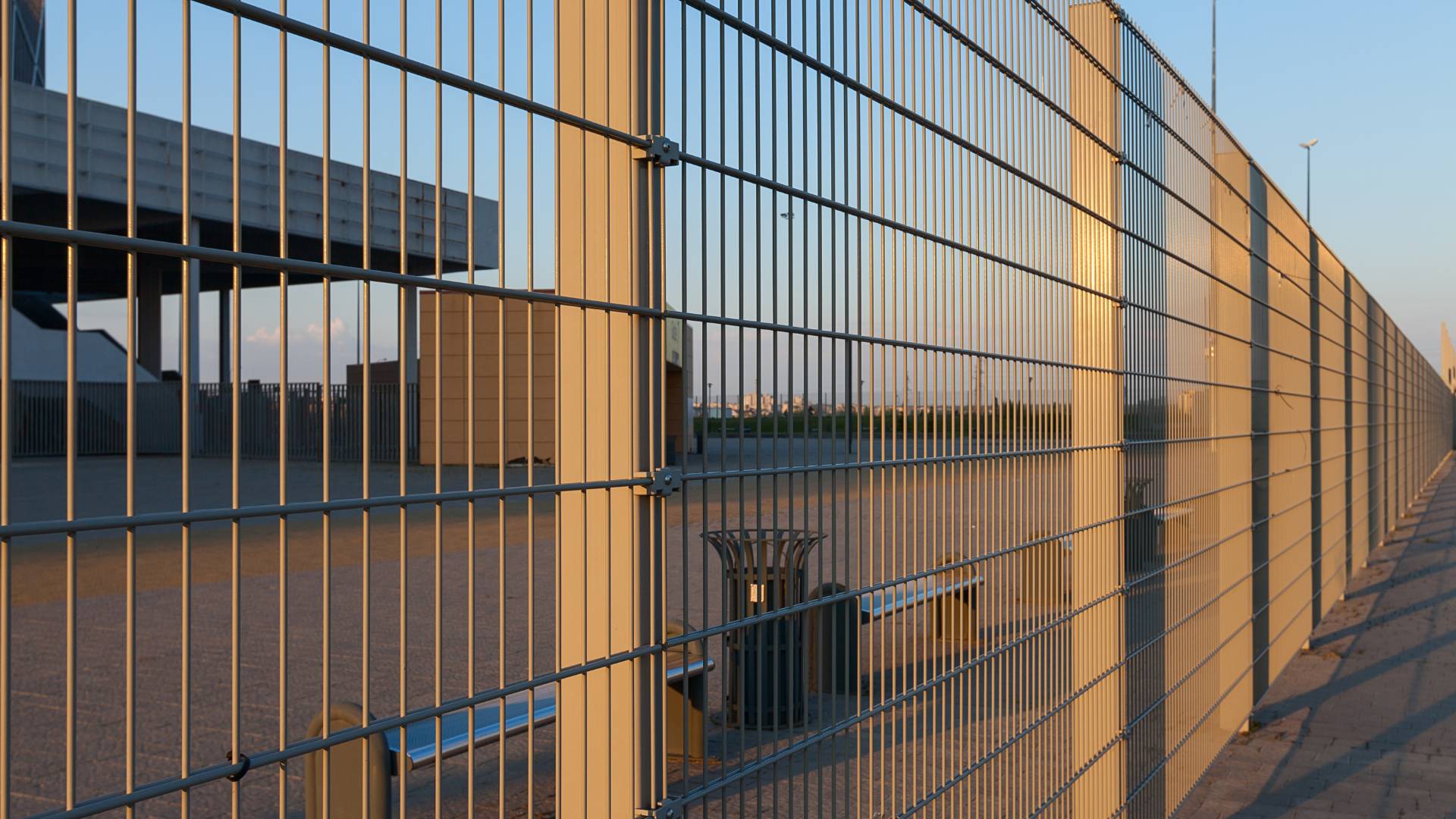

Jednym z najlepszych przykładów wykorzystania systemów zabezpieczeń perymetrycznych jest kwestia funkcjonowania polskiej zapory granicznej. Tam, gdzie występuje potrzeba analizy ruchu na rozległym terenie, tam perymetryka w dużej mierze spełnia swoje zadanie. Bariera umożliwia nie tylko zwiększenie bezpośredniego poziomu bezpieczeństwa zewnętrznego państwa, ale także jest używana do zapewnienia ochrony infrastruktury krytycznej. System perymetryczny może wspierać pracę służb zarządzających sieciami telekomunikacyjnymi i teleinformatycznymi. Można bezsprzecznie stwierdzić, iż współczesna ochrona kraju przed zagrożeniami w dużej mierze opiera się na wykorzystaniu narzędzi perymetrycznych.

Elementy systemu zabezpieczeń perymetrycznych

Jakie urządzenia wchodzą w skład współczesnych systemów zabezpieczeń perymetrycznych? Wyróżniamy dziewięć elementów składowych, bez których nie można byłoby osiągnąć pełnego efektu synergii.

- Monitoring wizyjny CCTV. Kamery przemysłowe zapewniają ciągłą i skuteczną obserwację. Są w stanie rejestrować obraz obejmujący duże połacie przestrzeni zewnętrznej.

- Centrum operacyjne monitoringu. Siedziba centrum monitoringu, gdzie operatorzy telewizji przemysłowej analizują obraz z kamer i reagują na incydenty naruszenia chronionych stref.

- Sztuczna inteligencja. Oprogramowanie wykonujące w czasie rzeczywistym pełną analizę monitorowanego obszaru. Takie rozwiązanie zapewnia pełną eliminację błędu ludzkiego podczas analizy obrazu z monitoringu.

- Podziemny czujnik drgań. Czujniki zainstalowane pod ziemią, które reagują na drgania wywołane przez próby wtargnięcia, takie jak poruszanie się pojazdem, przesuwanie ciężkich przedmiotów, a nawet marsz.

- Czujnik temperatury oraz kamery termowizyjne. Narzędzia rejestrujące zmiany ciepła na obszarze monitorowanym. Zmiana wartości temperaturowych może oznaczać, że w danej przestrzeni znajduje się obiekt niepożądany.

- Czujnik aktywności ruchu. Te czujniki pozwalają na wykrycie ruchu, co bardzo często wiąże się z obecnością osób nieuprawnionych lub dzikich zwierząt, które wtargnęły na obszar chroniony.

- Czujnik fal dźwiękowych. Zbierają dźwięki i reagują, gdy przekroczą one określony poziom hałasu. Pozwala to udaremnić np. próbę włamania, którą poprzedza wybicie szyby.

- Bariera światła podczerwonego. Przerwanie wiązki światła podczerwonego, w wyniku przejścia intruza przez wyznaczoną granicę, wywołuje włączenie się alarmów perymetrycznych.

- Bariera promieniowania mikrofalowego. Zasada działania jest podobna jak w przypadku czujników podczerwieni. Ten rodzaj barier bazuje na rozwiązaniach elektromagnetycznych.

- Kontrolny system dostępowy. Wszelkiego rodzaju zamki, pulpity dostępowe, terminale na karty magnetyczne, skanery danych biometrycznych – przyznające dostęp do określonej strefy wyłącznie osobom upoważnionym.

- Bariera piezoelektryczna (obwodowa). Wykorzystuje efekt piezoelektryczny do wykrywania dotyku, nacisku i ruchu. Z tego powodu najczęściej ta bariera sprawdza się w przypadku stosowania na płotach, siatkach lub murach odgradzających.

Dowiedz się więcej o: czujnikach systemów alarmowych.

Gdzie i po co stosuje się systemy ochrony perymetrycznej

W opinii wojskowych, służb granicznych i służb ochrony, ochrona perymetryczna obiektów infrastruktury krytycznej (w tym granic państwa) stanowi jeden z najważniejszych elementów poprawiających bezpieczeństwo Polski. Perymetrykę stosuje się więc w obszarach najbardziej kluczowych, gdzie wczesna identyfikacja zagrożeń jest na wagę złota. Systemy te przeznaczone są do stosowania także na mniejszą skalę, np. do zabezpieczania lotnisk, fabryk, zakładów i innych obiektów prywatnych, również pojedynczych domostw. Wśród głównych celów ich instalowania wyróżnia się:

- zapobieganie niekontrolowanemu przekraczaniu wyznaczonych granic,

- uzyskanie lepszej kontroli dostępu na rozległych terenach,

- zmniejszenie ryzyka nieuprawnionego wtargnięcia na dany obszar,

- ścisłe ograniczenie dostępu dla osób postronnych w określonej strefie,

- zwiększenie świadomości sytuacyjnej osób odpowiedzialnych za kontrolę terenu,

- redukcję liczby fałszywych alarmów dzięki wykorzystaniu harmonijnego systemu.

Temat alarmów perymetrycznych stał się w ostatnim czasie niezwykle medialny ze względu na coraz częstsze stosowanie urządzeń perymetrycznych na polsko-białoruskiej granicy. Choć wcześniej technologie te również były stosowane na szeroką skalę, to niewątpliwie publiczny rozgłos przyczynił się do popularyzacji tego terminu.

Video Dozór od ASCO Security jako zaawansowany system ochrony perymetrycznej

Rozwój nowoczesnych technik perymetrycznych jest widoczny na naszych oczach. Dowodem na poparcie tej tezy jest powstawanie coraz to doskonalszych technologii, pozwalających na pełną integrację w ramach istniejących rozwiązań z zakresu bezpieczeństwa. Dobrym przykładem jest oferowany przez nas system nadzoru wizyjnego – Video Dozór, który bez wątpienia może być określany mianem systemu ochrony perymetrycznej XXI wieku. Jest to usługa zdalnego monitoringu wspartego sztuczną inteligencją, która korzysta z zintegrowanych systemów zabezpieczeń technicznych. Jej głównym założeniem jest skuteczna ochrona granic obiektów i predefiniowanych stref. Każde naruszenie analizowanej strefy jest natychmiast wykrywane, co pozwala na podejmowanie szybkich reakcji w czasie rzeczywistym. Co niezwykle istotne, VD można parować z pozostałymi systemami ochrony i wszelkiego rodzaju czujnikami wykorzystywanymi w systemach alarmowych SSWiN. W wielu przypadkach odbywa się to poprzez integrację systemy ochrony bez konieczności wymiany eksploatowanych obiektów na nowe. Pełna integrowalność, zaawansowana analityka wideo i sprzężenie poszczególnych usług – to kolejne wyróżniki VD, o których warto wspomnieć. Więcej informacji dotyczących systemu jest dostępnych bezpośrednio na stronie Video Dozoru, a także w artykule tematycznym opisującym metody skokowego zwiększania skuteczności monitoringu.

Ochrona perymetryczna obiektu z ASCO Security

Skontaktuj się z przedstawicielem ASCO Security i zapewnij zaawansowaną ochronę perymetryczną w swoim obiekcie.

Źródła:

- https://www.gov.pl/web/instytut-lacznosci/system-perymetrycznej-ochrony-infrastruktury-krytycznej

- https://www.strazgraniczna.pl/pl/aktualnosci/10984,Dziala-system-perymetryczny-na-granicy-z-Bialorusia.html

- https://www.strazgraniczna.pl/pl/aktualnosci/8486,Kolejne-zestawy-perymetryczne-wkrotce-na-granicy.html

Sprawdź powiązane wpisy

- Kamery termowizyjne w ochronie

- Alarm antywłamaniowy

- Detektory ruchu

- Piloty i przyciski antynapadowe

- Bezprzewodowe systemy alarmowe

- Grupy Interwencyjne

Najnowsze porady

Skontaktuj się z nami

ASCO Security Sp. z o.o.

ul. Szybowcowa 31

54-130 Wrocław

Nip: 894 310 61 82

Biuro obsługi klienta

ul. Krupnicza 13

tel. +48 71 79 07 777

fax +48 71 79 07 801

e-mail: bok@ascosecurity.pl

Sekretariat

tel. +48 71 79 07 700

fax +48 71 79 07 801

e-mail: biuro@ascosecurity.pl